정보처리기사 실기) 정보처리기사 실기 예상문제 (41~60)

* 이 글은 수제비 카페 Daily 문제를 참고로 작성됐습니다.

https://cafe.naver.com/soojebi

41. 다음은 네트워크의 전송 기술에 대한 설명이다. 해당하는 용어를 쓰시오.

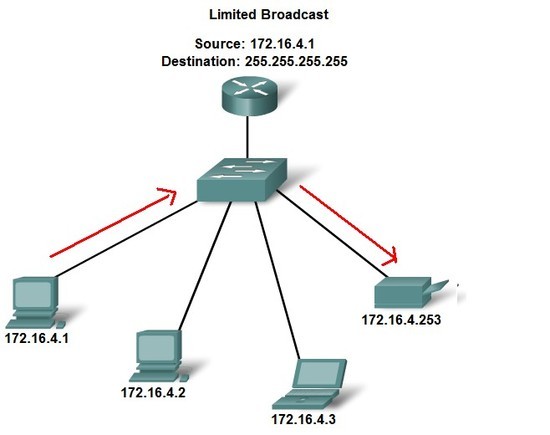

* 하나의 송신자가 같은 서브 네트워크 상의 모든 수신자에게 데이터를 전송하는 기술이다.

정답 : 브로드 캐스트

해설

* 유니캐스트(Unicast)

- MAC 기반으로 상대측 IP를 목적지로 하는 일대일 통신방식

* 브로드캐스트(Broadcast)

- 자신의 호소트가 속해 있는 네트워크 전체를 대상으로 패킷을 전송하는 일대다 통신방식

- 데이터를 수신할 필요가 없는 호스트들에게도 데이터가 전송되기 때문에 불필요한 인터럽트가 발생되며, 자신이 속한 네트워크에만 한정되고 라우터를 경유하지 못하는 단점이 있다.

* 멀티캐스트(Multicast)

- 하나 이상의 송신자들이 특정한 하나 이상의 수신자들에게 데이터를 전송하는 방식

- 자신이 데이터를 받기를 원하는 특정 호스트들에게만 보내느 것이 가능하지만 스위치나 라우터가 이 기능을 지원해줘야함

42. 다음은 자바 소스코드이다. 출력값을 쓰시오.

public static void main(String[] args){

int x = 3;

System.out.println(++x);

System.out.println(x++);

}정답

4

4

43. 다음 괄호에 알맞은 용어를 쓰시오.

( ① )은 2010년 6월에 발견된 웜 바이러스이다. 지멘스의 SCADA 시스템만을 감염시켜 장비를 제어하고 감시하는 특수한 코드를 내부에 담고 있다. ( ① )은 장비를 프로그램하는 데 사용되는 PLC를 감염시켜 장비의 동작을 변경한다.

정답 : 스턱스넷(Stuxnet)

해설

* 스턱스넷(Stuxnet)

- 핵 시설을 겨냥한 바이러스

- 공격자는 폐쇄망인 핵시설 주변에 고의로 악성코드가 담긴 USB를 유포함

- 폐쇄망 핵시설 주변에서 USB를 주운 엔지니어가 의심없이 PC에 USB를 꽂으면서 스턱스넷이 핵시설 시스템을 공격하면서 전세계적인 이슈가 되었음

* 참고

- SCADA 시스템 : 산업 제어 시스템, 원거리에 있는 설비들을 집중 감시하거나 제어하기 위한 시스템

44. 다음은 C++ 소스코드이다. 프로그램 실행 결과값을 쓰시오.

#include <iostream>

void main(){

int score = 95;

switch(score/10){

case 10: std::cout << "수";

case 9: std::cout << "수";

case 8: std::cout << "우";

case 7: std::cout << "미";

case 6: std::cout << "양";

default: std::cout << "가";

}정답 : 수우미양가

해설

- break가 없음

* 만약 int score=100;이면 수수미양가로 출력됨

* 개행 명령어 : std::endl

수

우

미

양

가

45. 다음 괄호에 알맞은 용어를 쓰시오

( ① )은 정보를 수집한 후, 저장만 하고 분석에 활용하고 있지 않는 다량의 데이터이다. ( ① )는 처리되지 않은 채 미래에 사용할 가능성이 있다는 이유로 삭제되지 않고 방치되어 있어, 저장 공간만 차지하고 보안 위험을 초래할 수 있다.

정답 : 다크 데이터

해설

* 참고

- 스몰데이터 : 개인위 취향, 필요, 건강상태, 생활양식 등 사소한 행동에서 나오는 정보들 ( 셜록홈즈 )

- 빅데이터 : 3VC(Volume, Velocity, Variey, Complexity)

- 스마트데이터 : 3A(Agile, Actionable, Accurate)

46. 다음 괄호에 알맞은 용어를 쓰시오

- ( ① )은 잃어버린 스마트폰을 주운 사람이 해당 스마트폰을 켜서 이동통신망 혹은 와이파이에 접속하면 이용자(원 소유자)가 원격으로 기기를 사용 불능 상태로 만들 수 있는 기술이다.

- 워너크라이 랜섬웨어가 세계 곳곳으로 막 퍼져나가던 때에 멀웨어테크라는 영국 보안전문가가 워너크라이 내에서 발견한 도메인을 정식으로 등록하면서 랜섬웨어 확산이 멈추는 효과가 발생했기에 ( ① ) 라고 불리기 시작했다.

정답 : 킬 스위치(Kill switch)

47. 다음 괄호에 알맞은 용어를 쓰시오.

( )은/는 특수 목적을 가진 조직이 하나의 표적에 대해 다양한 IT 기술을 이용해서 지속적으로 정보를 수집하고 취약점을 파악하여 침투, 검색, 수집, 유출하는 공격기법이다.

정답 : APT(Advanced Persistent Threat)

해설

- 침투, 검색, 수집, 유출의 포인트

48. 다음은 결함 우선순위와 결함 조치 상태에 대한 설명이다. 괄호( ) 안에 들어갈 용어를 쓰시오.

| 결함 우선 순위 | ( ① ) : 24시간 안에 즉시 수정해야 하고, 이슈가 발생하면 일반적으로 전체 기능이 동작하지 않고, 어떤 테스트도 더 이상 진행할 수 없을 때 부여하는 우선순위 |

| 결함 조치 상태 | ( ② ) : 오류가 보고되었지만 아직 분석되지 않은 상태 |

정답 : ① 결정적(Critical) ② 열린(Open)

해설

* 결함 우선 순위

- 결정적(Critical), 높음(High), 보통(Medium), 낮음(Low)

* 결함 조치 상태(=오류 목록 상태)

- 열린(Open): 오류가 보고되었지만 아직 분석되지 않은 상태

- 할당된(Assigned): 수정을 위해 오류를 개발자에게 할당한 상태

- 연기된(Deferred): 낮은 우선순위로 오류 수정을 연기한 상태

- 종료된(Closed): 재테스트 시 오류가 발견되지 않은 상태

- 수정된(Fixed): 개발자가 오류를 수정한 상태

- 분류된(Classified): 보고된 오류를 관련자들이 확인했을 때 오류가 아니라고 확인된 상태

49. 다음은 C언어 소스코드이다. 출력 결과를 쓰시오.

#include <stdio.h>

void main(){

int ret = 4;

switch(++ret){

case 5: ret+=2;

case 3: ret++; break;

case 4: ret++;

default: ret*=2;

}

printf("%d\n", ret);

}정답 : 8

50. 보안의 3요소 중 서비스가 계속 유지가 되어 인가된 대상에게 정보를 제공하는 것으로 시스템이 장애 없이 정상적으로 운영되는 능력을 무엇이라고 하는지 쓰시오.

정답 : 가용성

해설

* 기밀성

- 시스템 내의 정보와 자원은 오직 인가된 사용자에게만 접근이 허용

* 무결성

- 시스템 내의 정보는 오직 인가된 사용자만 수정할 수 있음

* 가용성

- 인가받은 사용자는 언제라도 사용할 수 있음

51. 다음은 C++ 소스 코드이다. 실행 결과를 쓰시오.

#include <iostream>

void main(){

int s = 0;

int i;

for(i=1; i<=10; i++){

if(i==2)

continue;

else if(i==4)

break;

s += i;

}

std::cout << i << " " << s;

}정답 : 4 4

해설

- std::cout << i << " " << s; ---> 결과) 4 4

- std::cout << i << s; ---> 결과) 44

- continue는 반복문 처음으로 돌아감

52. 다음은 C++ 소스 코드이다. 실행 결과를 쓰시오.

#include <iostream>

int fn(int n) {

if( n <= 1 )

return 1;

else

return n*fn(n-1);

}

void main() {

std::cout << fn(4);

}정답 : 24

해설

* 재귀함수

- 자기 자신을 부르는 함수

1. fn(4)의 결과값을 출력 ( fn이라는 함수 호출할 때 4를 넘겨줌 )

2. int fn(int n) => n은 4

3. 4일 경우 else문 실행

4. n*fn(n-1) 반환 => 4*fn(3) 출력

5. 이렇게 fn(3), fn(2), fn(1)까지 return

6. fn(1)은 if문에 만족하므로 1 반환

7. fn(1) = 1 / fn(2) = 2 / fn(3) = 6

8. fn(4) = 4*fn(3) = 24

53. 다음 SQL문의 실행결과를 쓰시오.

SELECT sum(점수)

FROM 성적 a, 학생 b

WHERE a.학번 = b.학번 AND b.학년 = ‘1’;학생 테이블

| 학번 | 이름 | 학년 |

| 20170001 | 강은미 | 4 |

| 20180002 | 김정미 | 3 |

| 20190003 | 홍길동 | 2 |

| 20200004 | 장길산 | 1 |

| 20200005 | 김철희 | 1 |

성적 테이블

| 학번 | 과목 | 점수 |

| 20190003 | 영어 | 90 |

| 20200004 | 영어 | 80 |

| 20200005 | 영어 | 90 |

정답 : 170

54. 다음은 C언어 소스코드이다. 출력 결과를 쓰시오.

#include <stdio.h>

int f(int i);

void main(){

printf("%d %d %d", f(1), f(5), f(-2));

}

int f(int i){

if(i<=2)

return 1;

else

return f(i-1)+f(i-2);

}정답 : 1 5 1

해설

- 최초 : f(5)

- 두번째 : (f(4) + f(3))

- 세번째 : (f(3) + f(2)) + (f(2) + f(1))

- 네번째 : (f(2) + f(1) + 1 ) + (1 + 1)

result : (1 + 1 + 1) + (1 + 1) = 5

55. 다음은 C언어 소스코드이다. 출력 결과를 쓰시오.

#include <stdio.h>

int hrd(int n) {

if( n <= 0 )

return 1;

else

printf("%d ", n);

hrd(n-1);

}

int main() {

hrd(5);

return 0;

}정답 : 5 4 3 2 1

56. 다음이 설명하는 용어를 쓰시오.

* 기업이 재해/재난으로부터 타격을 입은 뒤 업무를 어떻게 복구하는지에 대한 계획을 말한다.

* 전산의 단순복구 뿐 아니라 고객 비즈니스의 지속성을 보장한다.

* 재해 복구를 포함하는 더 넓은 개념으로 쓰인다.

정답 : BCP(Business Continuity Planning)

해설

- BCP를 통해서 재해예방, 대응 및 복구, 운영 및 유지관리, 모의훈련을 함

* 참고

* DRS

- 재해/재난 시 서비스 연속성 보장을 위해 메인 센터와 분리되어 동일 역할을 하는 재해 복구 시스템

* RTO(Recovery Time Objective)

- 재해 복구 목표 시간 / 중요한 서비스일수록 짧아야 함

57. 다음이 설명하는 용어를 쓰시오.

온라인 상에서 불법 활동을 조장하기 위해 만들어진 컴퓨터 프로그램이다. 공격용 툴킷이라고 불리며 보통 취약점을 이용하도록 미리 프로그램 된 악성코드 등으로 구성돼 원하는 형태로 공격을 감행하거나 공격을 자동화 할 수 있다. 인터넷에서 곧바로 사용할 수 있으며 키로거를 은밀히 설치 시켜 불법적으로 정보를 수집해 가기도 한다.

정답 : 크라임웨어(Crimeware)

58. 다음은 C++ 소스 코드이다. 출력 결과를 쓰시오.

#include <iostream>

using namespace std;

void main(){

int a[5] = {1, 2};

int s = 0;

for(int i=2; i<4; i++){

s += a[i];

}

cout << s;

}정답 : 0

59. 다음은 C언어 소스코드이다. 밑줄에 알맞은 코드를 쓰시오. (단, 소스코드는 sum이라는 변수에 100개의 정수형 배열 a에 저장된 값들의 합을 구한다.)

#include <stdio.h>

void main(){

int a[100] = {1, 2, 3, 4, 5};

int sum = 0;

for(____________________){

sum = sum + a[i];

}

printf("%d\n", sum);

}정답 : i=0; i<100; i++

또는

int i=0; i<100; i=i+1 또는

int i=0; i<=99; i++ 또는

int i=99; i>=0; i-- 또는

int i=99; i>-1; i-- 또는

char i=0; i<100; i++ 등..

해설

for(int i = 0; i < a.length; i++) 는 클래스나 구조체에서 사용가능함 ( C에서 변수 뒤에 표현 X )

60. UI 화면 설계를 위해서 정책이나 프로세스 및 콘텐츠의 구성, 와이어 프레임(UI, UX), 기능에 대한 정의, 데이터베이스의 연동 등 구축하는 서비스를 위한 대부분 정보가 수록된 문서로서, 디자이너와 개발자가 최종적으로 참고하는 산출 문서가 무엇인지 쓰시오.

정답 : 스토리보드